Diese Seite führt Sie Schritt für Schritt durch die Einrichtung der Authentifizierung für Ihr CXone Mpower System unter Verwendung des integrierten Identitätsanbieters.

Führen Sie jede dieser Aufgaben in der angegebenen Reihenfolge aus.

Bevor Sie beginnen

- Verschaffen Sie sich ein grundlegendes Verständnis der Authentifizierungs- und Autorisierungskonzepte und -terminologie, wenn Sie noch nie einen solchen Prozess eingerichtet haben.

- Lesen Sie den CXone Mpower-spezifischen Prozess, wenn Sie zum ersten Mal mit der Authentifizierung in CXone Mpower arbeiten.

- Denken Sie an Ihre menschlichen Benutzer und die Zugriffsebenen, die sie benötigen. Entscheiden Sie, ob Personen mit größerem Zugang ein höheres Maß an Sicherheit haben sollten.

- Entscheiden Sie, ob Sie benutzerdefinierte Passwortanforderungen, Multi-Faktor-Authentifizierung (MFA) oder beides verwenden wollen.

- Erstellen Sie eine Liste der Anmeldeauthentifikatoren, die Sie aufgrund Ihrer Entscheidungen benötigen. Die Liste sollte die Kennwortanforderungen und den MFA-Status enthalten, die Sie für jeden Anmeldeauthentifikator verwenden möchten.

- Überlegen Sie, ob Sie die Authentifizierung und Autorisierung für Anwendungen wie Bots oder intelligente virtuelle Assistenten (IVAs) einbeziehen müssen. Wenn ja, müssen Sie Zugangsschlüssel erstellen.

Ihr CXone Mpower Team kann Sie bei diesem Planungsprozess unterstützen und anleiten. Eine gute Planung sorgt für eine reibungslosere Umsetzung. Die Implementierung von Authentifizierung und Autorisierung bei unmittelbarem Bedarf wird eher zu Problemen führen.

Login-Authentifikatoren erstellen

Erforderliche Berechtigungen: Login-Authentifikator – Erstellen

Der integrierte CXone Mpower IdP authentifiziert Benutzer mit Benutzernamen und Passwörtern. Passwortkriterien werden mit Hilfe von Login-Authentifikatorenverwaltet. Sie können verschiedene Login-Authentifikatoren für unterschiedliche

- Klicken Sie auf den App-Selector

und wählen Sie Admin.

und wählen Sie Admin. - Gehen Sie zu Login-Authentifikator.

-

Klicken Sie auf Neu erstellen.

-

Geben Sie einen eindeutigen Namen für den Login-Authentifikator ein.

-

Geben Sie eine Beschreibung ein, wenn Sie eine wünschen. Bitte nur Klartext verwenden. URLs oder Auszeichnungen wie HTML werden nicht gespeichert.

-

Wählen Sie System als Authentifizierungstyp aus.

Erfahren Sie mehr über Authentifizierungstypen

Erfahren Sie mehr über Authentifizierungstypen

Feld

Details

System Der Login-Authentifikator verwendet den eingebauten Login-Prozess von CXone Mpower. Es erfolgt keine Authentifizierung über einen externen SSO-Identitätsanbieter (Single Sign-On). SAML SAML 2.0 ermöglicht es Ihnen, Single Sign-On über einen externen Identitätsanbieter einzurichten. CXone Mpower unterstützt mehrere Instanzen von SAML 2.0. Sie können verschiedenen Benutzern unterschiedliche Instanzen zuweisen. - Richten Sie Ihre Passwortkomplexität ein.

Jedes Benutzerpasswort wird anhand eines Repositorys häufig verwendeter Passwörter geprüft. Stimmt ein Passwort mit einem dieser häufig verwendeten Passwörter überein, muss der entsprechende Benutzer ein anderes Passwort erstellen. Es werden unter anderem die folgenden Passwörter abgelehnt:

Alle Passwörter, die das Wort "passwort" enthalten, zum Beispiel "Passwort@1234".

Alle Passwörter, die die E-Mail-Adresse, den Benutzernamen, den Vornamen oder den Nachnamen des Benutzers oder den Systemnamen enthalten.

Passwörter werden immer dann mit dem Repository verglichen, wenn:

Ein neuer Benutzer aktiviert wird.

Das Passwort eines Benutzers abläuft.

Ein Benutzer sein Passwort ändert.

Weitere Informationen über die Felder in diesem Schritt

Weitere Informationen über die Felder in diesem SchrittFeld Details Kleinbuchstaben erfordern (a-z) Benutzer müssen mindestens einen Kleinbuchstaben in ihrem Passwort verwenden. Großbuchstaben erfordern (A-Z) Benutzer müssen mindestens einen Großbuchstaben in ihrem Passwort verwenden. Zahlen erfordern (0-9) Benutzer müssen mindestens eine Ziffer in ihrem Passwort verwenden. Nicht-alphanumerische Zeichen erfordern (!,@,#,etc.) Benutzer müssen mindestens ein Sonderzeichen in ihrem Passwort verwenden. -

Wenn Sie die mehrstufige Authentifizierung (MFA) aktivieren möchten, wählen Sie Mehrstufige Authentifizierung erfordern aus. Legen Sie Ihren MFA-Typ als HOTP und TOTP fest.

Weitere Informationen über die MFA-Einstellungen

Weitere Informationen über die MFA-Einstellungen

Feld Details Mehrstufige Authentifizierung erfordern Erfordert von Benutzern die Eingabe eines Tokens für die mehrstufige Authentifizierung (MFA) zusätzlich zu ihrem Passwort, wenn sie sich bei CXone Mpower anmelden. Ein MFA-Token ist ein einmaliges Passwort, das von einem Hardware-Token oder einem virtuellen MFA-Gerät (z. B. einer App wie Google Authenticator) generiert wird, das Sie bereitstellen. Wenn Sie MFA aktivieren, müssen Benutzer mit dem entsprechenden Profil bei der nächsten Anmeldung einen MFA-Geheimschlüssel konfigurieren.

Sie sollten MFA nicht für den Hauptadministrator in Ihrer Organisation aktivieren. Bei Verlust des Geräts oder des Geheimnisses kann das MFA-Geheimnis nur durch Einreichen eines Tickets beim CXone Mpower-Support zurückgesetzt werden.

MFA-Typ Legt fest, ob Sie für die mehrstufige Authentifizierung den Typ TOTP oder HOTP aktivieren möchten. -

Legen Sie Ihre Passwortrichtlinie fest.

Weitere Informationen über die Felder in diesem Schritt

Weitere Informationen über die Felder in diesem Schritt

Feld Details Passwortlänge Geben Sie die Anzahl Zeichen ein, die ein Benutzerpasswort insgesamt mindestens enthalten muss. Wenn Sie beispielsweise 12 eingeben, müssen Benutzer mindestens 12 Zeichen für ihr Passwort verwenden. Die Zeichen, die gemäß den Einstellungen für die Passwortkomplexität erforderlich sind, werden dabei mitgezählt. Sie können für die Passwortlänge eine Zahl zwischen 12 und 24eingeben. Passwortalter aktivieren Aktiviert ein Textfeld, in das Sie die Höchstzahl an Tagen eingeben, die Benutzer ihr Passwort behalten können. Nach der festgelegten Anzahl von Tagen müssen Benutzer ihr Passwort ändern. Sie können für das Höchstalter des Passworts einen beliebigen Wert von 14 bis 365 Tagen festlegen. Passworthistorie aktivieren Geben Sie die Anzahl der verschiedenen Passwörter ein, die ein Benutzer festlegen muss, bevor er ein zuvor verwendetes Passwort erneut verwenden kann. Sie können für die Passworthistorie einen beliebigen Wert von 4 bis 50 festlegen. Wenn Sie zum Beispiel 10 eingeben, können die dem Login-Authentifikator zugewiesenen Benutzer keines ihrer letzten 10 Passwörter als neues Passwort verwenden. -

Klicken Sie auf Login-Authentifikator erstellen.

Sicherheitsprofil erstellen

Erforderliche Berechtigungen: Sicherheitsprofil – Erstellen

-

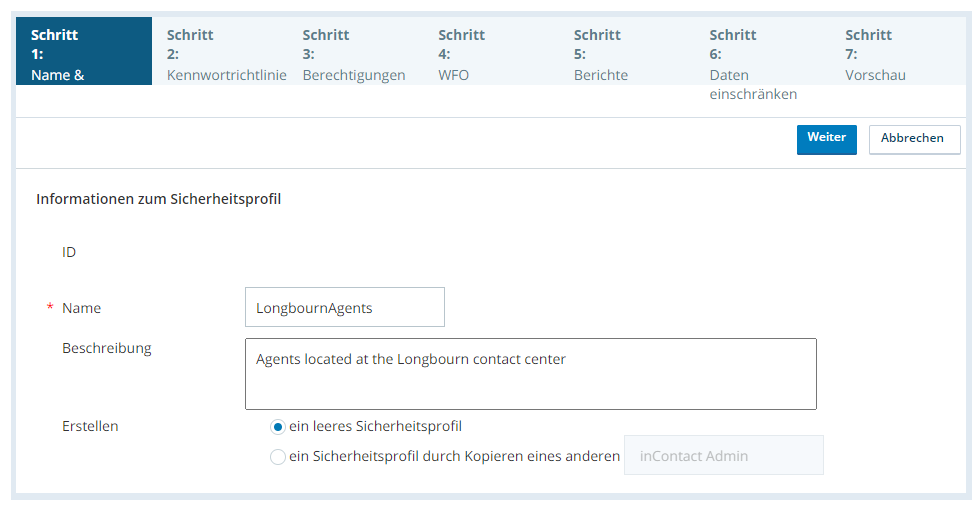

Verwenden Sie eine der folgenden Methoden, um das Sicherheitsprofil zu erstellen und ihm einen Namen zu geben:

-

So erstellen Sie ein neues leeres Sicherheitsprofil:

- Klicken Sie auf den App-Selector

und wählen SieAdmin.

und wählen SieAdmin. - Gehen Sie zu Sicherheitsprofile.

-

Klicken Sie auf Neu.

-

Geben Sie einen eindeutigen Namen für das Sicherheitsprofil ein.

-

Geben Sie eine Beschreibung ein, wenn Sie eine wünschen.

-

Wählen Sie unter Erstellen ein leeres Sicherheitsprofil aus.

- Klicken Sie auf den App-Selector

-

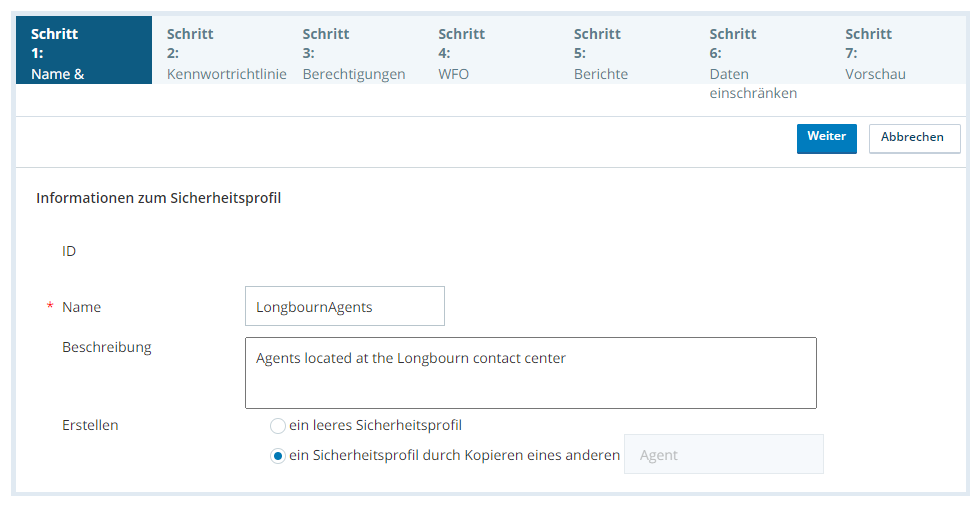

So erstellen Sie schnell ein neues Sicherheitsprofil, das ein bestehendes Profil kopiert:

- Klicken Sie auf den App-Selector

und wählen SieAdmin.

und wählen SieAdmin. - Gehen Sie zu Sicherheitsprofile.

-

Öffnen Sie das Sicherheitsprofil, das Sie kopieren möchten.

-

Klicken Sie auf Kopieren.

-

Geben Sie einen eindeutigen Namen für das Sicherheitsprofil ein.

-

Geben Sie eine Beschreibung ein, wenn Sie eine wünschen.

- Klicken Sie auf den App-Selector

-

-

Klicken Sie auf Next (Weiter).

-

Aktivieren Sie die Berechtigungen für jedes Produkt und jede Funktion, die Sie den Benutzern zur Verfügung stellen möchten. Einige Berechtigungen, wie Benutzereinstellungen und Sicherheit, sind gruppiert. Um die Berechtigungen innerhalb der Gruppen zu sehen, klicken Sie auf Individuell neben dem Gruppennamen.

-

Klicken Sie auf Next (Weiter).

-

Aktivieren Sie die Berechtigungen für jeden Bericht, den Sie den Benutzern zur Verfügung stellen möchten.

-

Klicken Sie auf Next (Weiter).

-

Schränken Sie den Datenzugriff nach Kampagnen

Eine Gruppe von Skills für die Erstellung von Berichten., Teams, zuweisbaren Profilen, Gruppen und Geschäftseinheiten

Eine Gruppe von Skills für die Erstellung von Berichten., Teams, zuweisbaren Profilen, Gruppen und Geschäftseinheiten Eine übergeordnete organisatorische Gruppierung, die Sie für die technische Unterstützung und Abrechnung und außerdem zur Bearbeitung von globalen Einstellungen in Ihrem CXone Mpower-System einsetzen können.. ein. Wählen Sie für jeden Datentyp aus, ob die Benutzer auf alle und zukünftige Daten dieses Typs, auf keine oder auf benutzerdefinierte Daten zugreifen sollen.

Eine übergeordnete organisatorische Gruppierung, die Sie für die technische Unterstützung und Abrechnung und außerdem zur Bearbeitung von globalen Einstellungen in Ihrem CXone Mpower-System einsetzen können.. ein. Wählen Sie für jeden Datentyp aus, ob die Benutzer auf alle und zukünftige Daten dieses Typs, auf keine oder auf benutzerdefinierte Daten zugreifen sollen. -

Wenn Sie für einen Datentyp die Option Benutzerdefiniert gewählt haben, können Sie im Popup-Fenster angeben, auf welche Instanzen dieses Datentyps die Benutzer zugreifen können. Klicken Sie auf Fertig.

Neue Kampagnen, Teams, Sicherheitsprofile, Gruppen und Geschäftseinheiten werden nicht automatisch zu benutzerdefinierten Listen hinzugefügt, wenn sie erstellt werden. Sie müssen die benutzerdefinierte Liste aktualisieren, wenn Sie möchten, dass die Benutzer auf die neuen Daten zugreifen können.

- Klicken Sie auf Next (Weiter).

- Klicken Sie auf Sicherheitsprofil erstellen.

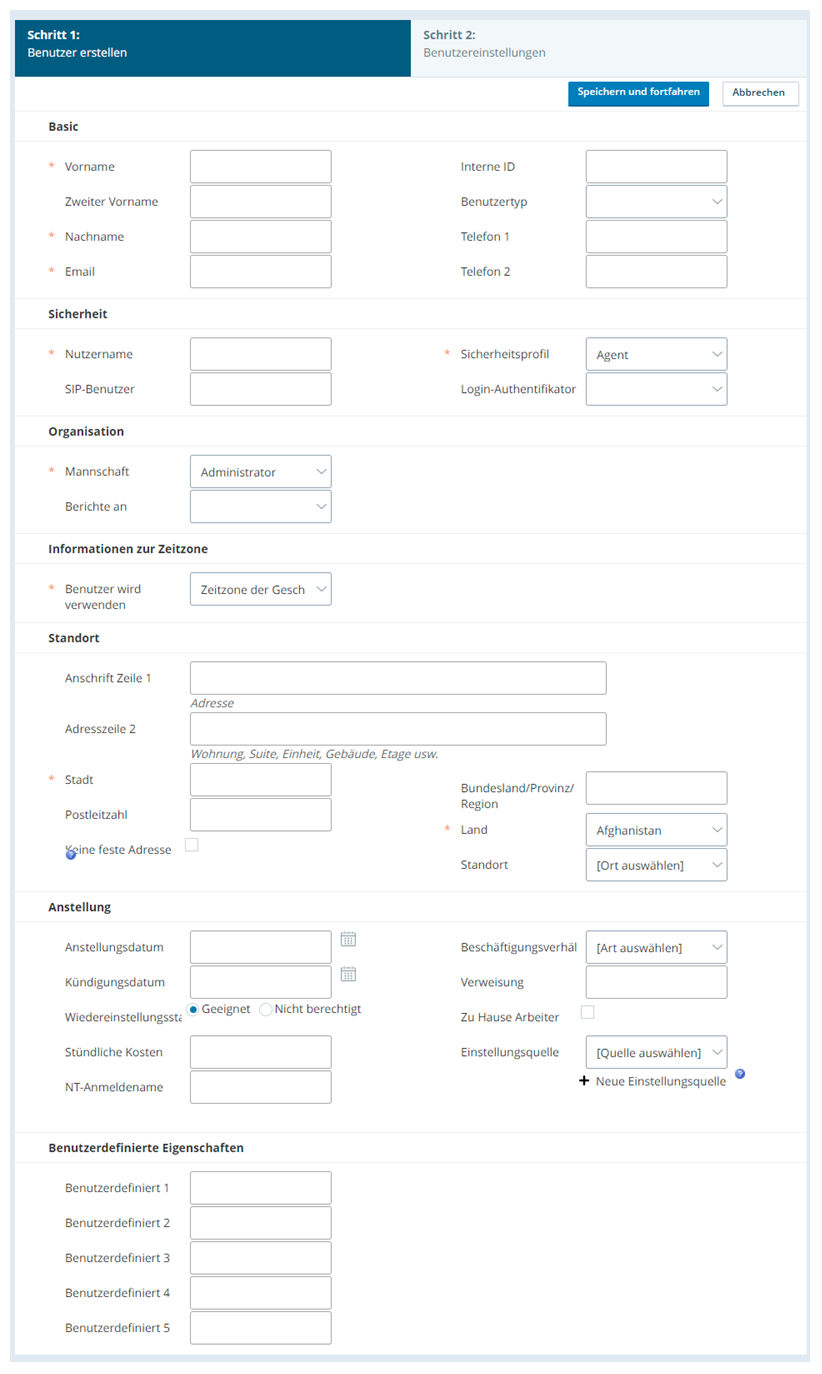

Benutzer erstellen

Erforderliche Berechtigungen: Benutzer – Erstellen

Wenn Sie neue Benutzer anlegen, haben Sie die Möglichkeit, einzelne neue Benutzer anzulegen oder mehrere neue Benutzerkonten gleichzeitig hochzuladen. Diese Anweisungen beziehen sich auf das Anlegen einzelner Benutzer in der Anwendung Admin. Weitere Anweisungen zum Erstellen oder Bearbeiten mehrerer Benutzer gleichzeitig finden Sie unter Verwalten Sie mehrere Benutzer gleichzeitig.

CXone Mpower bietet viele Optionen und Einstellungen, mit denen Sie Ihre Benutzer individuell gestalten können. Es ist ratsam, die gesamte Aufgabe durchzulesen und sicherzustellen, dass Sie wissen, welche Einstellungen Sie konfigurieren müssen, bevor Sie beginnen.

- Klicken Sie auf den App-Selector

und wählen SieAdmin.

und wählen SieAdmin. -

Klicken Sie auf Benutzer.

-

Öffnen Sie das Formular zum Erstellen eines neuen Benutzers auf eine der folgenden Arten:

- Wenn Sie einen neuen Benutzer mit einem leeren Formular erstellen möchten, klicken Sie auf Neu und wählen Sie Einzelnutzer.

- Wenn Sie einen neuen Benutzer basierend auf einem vorhandenen Benutzerprofil erstellen möchten, öffnen Sie dieses Benutzerprofil und klicken auf Kopieren.

-

Geben Sie den Vornamen, den Nachnamen, die E-Mail-Adresse, den Benutzernamen (in Form einer E-Mail-Adresse), das Sicherheitsprofil, das Team, die Zeitzone, die Stadt und das Land des Benutzers ein. Wenn die Felder verfügbar sind, legen Sie das Passwort mithilfe der Felder Passwort und Passwort bestätigen fest. Geben Sie weitere Informationen ein, die Sie dem Benutzerprofil hinzufügen möchten.

Weitere Informationen über die Felder in diesem Schritt

Weitere Informationen über die Felder in diesem Schritt

Feld

Details

Interne ID Die dem Benutzer zugewiesene interne ID. Dies ist keine vom System zugewiesene ID und kann eine beliebige Zahl sein, die Sie auswählen. Benutzertyp Sichtbar und nur erforderlich, wenn Ihr System CXone MpowerWFO oder CXone MpowerWFMv2 enthält und wenn der Benutzer einem Team zugewiesen wurde, das CXone MpowerWFO- oder CXone Mpower WFM-fähig ist. Beide Anwendungen behandeln Agenten anders als andere Benutzer. Obwohl Sie Benutzer den Anforderungen Ihres Unternehmens entsprechend als Supervisor oder Admin bestimmen können, ist es entscheidend, Agent für alle Benutzer korrekt auszuwählen, die als Agenten in der CXone Mpower WFO- und WFMv2-Anwendung behandelt werden sollen. Telefon 1

Nur sichtbar, wenn Ihr System CXone Mpower WFMv2 enthält und wenn der Benutzer einem CXone Mpower WFM-fähiges Team zugewiesen ist. Sie können mit diesem Feld dem Benutzerdatensatz eine andere als die mit CXone MpowerPBX

Internes Telefonnetz, das die eingehenden, ausgehenden und internen Sprachanrufe eines Unternehmens verwaltet. verknüpte Telefonnummer hinzufügen. Das Feld ist informativ und der Wert wird nicht von der CXone Mpower WFMv2-Anwendung selbst verwendet.

Internes Telefonnetz, das die eingehenden, ausgehenden und internen Sprachanrufe eines Unternehmens verwaltet. verknüpte Telefonnummer hinzufügen. Das Feld ist informativ und der Wert wird nicht von der CXone Mpower WFMv2-Anwendung selbst verwendet.Telefon 2 Nur sichtbar, wenn Ihr System CXone Mpower WFMv2 enthält und wenn der Benutzer einem CXone Mpower WFM-fähiges Team zugewiesen ist. Sie können mit diesem Feld dem Benutzerdatensatz eine andere als die mit CXone Mpower PBX verknüpfte, zweite Telefonnummer hinzufügen. Das Feld ist informativ und der Wert wird nicht von der CXone Mpower WFMv2-Anwendung selbst verwendet. Externer Identitätstyp Nur sichtbar, wenn Sie SAML 2.0 oder OpenID Connect in Ihrer Geschäftseinheit  Eine übergeordnete organisatorische Gruppierung, die Sie für die technische Unterstützung und Abrechnung und außerdem zur Bearbeitung von globalen Einstellungen in Ihrem CXone Mpower-System einsetzen können.. aktiviert haben. Verwenden Sie diese Option, um anzugeben, ob die Anmeldeinformationen dieses Benutzers von SAML2 oder OpenID Connect verwaltet werden.

Eine übergeordnete organisatorische Gruppierung, die Sie für die technische Unterstützung und Abrechnung und außerdem zur Bearbeitung von globalen Einstellungen in Ihrem CXone Mpower-System einsetzen können.. aktiviert haben. Verwenden Sie diese Option, um anzugeben, ob die Anmeldeinformationen dieses Benutzers von SAML2 oder OpenID Connect verwaltet werden.Federated Identity Der eindeutige Wert, der als Teil der Authentifizierungsbestätigung an Ihren IdP übergeben wird. Der Wert ist an den Benutzer gebunden, der die Authentifizierung bei CXone Mpowerbeantragt.

Wenn Ihr IdP eine Authentifizierungszusicherung an die CXone Mpower Plattform muss es einen LDAP-Anspruch mit demselben Identitätsverbund-Wert enthalten, der für den Benutzer konfiguriert wurde. Der Forderungswert beträgt:

- Namens-ID (erforderlich) – Stimmt exakt mit der konfigurierten Federated Identity des Benutzers überein. Bei der Namens-ID ist die Groß- und Kleinschreibung zu beachten.

Um die Signaturnachricht zu konfigurieren, signieren Sie nur die Nachricht ("Antwort") und nicht den Anspruch.

SIP-Nutzer Wenn Sie SIP  Protokoll zur Signalisierung und Steuerung von Multimedia-Kommunikationssitzungen wie Sprach- und Videoanrufen. in Ihrer Umgebung konfiguriert haben, entspricht das Format des SIP-Benutzernamens für diesen Benutzer dem Format sip:user@domain.com.

Protokoll zur Signalisierung und Steuerung von Multimedia-Kommunikationssitzungen wie Sprach- und Videoanrufen. in Ihrer Umgebung konfiguriert haben, entspricht das Format des SIP-Benutzernamens für diesen Benutzer dem Format sip:user@domain.com.Betreff Nur sichtbar, wenn Sie einen externen IdP und OpenID Connect verwenden. Dies ist der Name des IdP-Kontos dieses Benutzers. Adresszeile 1

Adresszeile 2

Bundesland/Provinz/Region

ZIP/Postleitzahl

Optionale vollständige Adressangaben für den Nutzer. Diese Felder werden für die Einrichtung von Notrufnummern verwendet.

Keine feste Adresse Zeigt an, dass die Adresse des Benutzers nicht dauerhaft ist und nicht für Notrufe verwendet werden sollte. Standort Anpassbarer Standort des Benutzers. Dabei kann es sich um das Gebäude handeln, in dem der Benutzer arbeitet, um das Stockwerk des Gebäudes oder um einen anderen Ort Ihrer Wahl. Dieser Wert hat keine Auswirkungen auf Notrufe. Einstellungsdatum Das Datum, an dem der Benutzer eingestellt wurde. Enddatum Das Datum, an dem der Benutzer gekündigt wurde. Neueinstellungsstatus Ob der Benutzer für eine zukünftige Neueinstellung Berechtigt oder Nicht berechtigt ist. Kosten pro Stunde Der Stundenlohn des Benutzers. NT-Anmeldename Der NT-Anmeldename des Benutzers. Beschäftigungsart Der aktuelle Beschäftigungsumfang des Benutzers. Das kann Vollzeit, Teilzeit, Zeitarbeit, Outsource oder Andere sein. Verweis Informationen zur Mitarbeiterempfehlung. Heimarbeiter Wenn diese Option ausgewählt ist, bedeutet dies, dass der Benutzer aus der Ferne arbeitet. Einstellungsquelle Wie der Nutzer eingestellt wurde. Klicken Sie auf Neue Einstellungsquelle, um benutzerdefinierte Optionen für die Dropdown-Liste hinzuzufügen. Ein Beispiel könnte sein: Interne Einstellung, Empfehlung eines Mitarbeiters, Recruiter. Eigene Eigenschaften Diese fünf Felder werden aufgerufen Benutzerdefiniert 1, Benutzerdefiniert 2, Benutzerdefiniert 3, Benutzerdefiniert 4 und Benutzerdefiniert 5 standardmäßig. Sie können jedoch die Namen der Felder in Ihrer Business Unit  Eine übergeordnete organisatorische Gruppierung, die Sie für die technische Unterstützung und Abrechnung und außerdem zur Bearbeitung von globalen Einstellungen in Ihrem CXone Mpower-System einsetzen können..-Einstellungen anpassen. Sie können diese Eigenschaften nutzen, um den Anforderungen Ihrer Organisation gerecht zu werden, z. B. indem Sie die Lieblingssorte von Eiscreme oder den Lieblingssuperhelden Ihrer Mitarbeiter auflisten. Da die Felder je nach Organisation unterschiedlich sind, wenden Sie sich an Ihren Contact Center-Manager, um zu erfahren, wie Sie diese Felder in Ihrem Geschäftsbereich verwenden können. Alle fünf Felder haben ein 40 Zeichen umfassendes Limit.

Eine übergeordnete organisatorische Gruppierung, die Sie für die technische Unterstützung und Abrechnung und außerdem zur Bearbeitung von globalen Einstellungen in Ihrem CXone Mpower-System einsetzen können..-Einstellungen anpassen. Sie können diese Eigenschaften nutzen, um den Anforderungen Ihrer Organisation gerecht zu werden, z. B. indem Sie die Lieblingssorte von Eiscreme oder den Lieblingssuperhelden Ihrer Mitarbeiter auflisten. Da die Felder je nach Organisation unterschiedlich sind, wenden Sie sich an Ihren Contact Center-Manager, um zu erfahren, wie Sie diese Felder in Ihrem Geschäftsbereich verwenden können. Alle fünf Felder haben ein 40 Zeichen umfassendes Limit. -

Wählen Sie einen Login-Authentifikator (LA) aus.

Alle Benutzer müssen einem Login-Authentifikator zugewiesen werden, andernfalls können sie sich nicht bei CXone Mpower anmelden.

Der LA-Typ bestimmt, wie sich der Benutzer bei CXone Mpower anmeldet. Sie können zwei Arten von Login-Authentifikatoren einrichten.

System-LAs: Benutzer, die einem System-LA zugewiesen wurden, melden sich mit von CXone Mpower verwalteten Zugangsdaten an.

Externe LAs:: Benutzer, die einem externen LA zugewiesen wurden, melden sich über einen externen Identitätsanbieter (IdP) an. Externe LAs werden entweder mit SAML 2.0 oder OpenID Connect konfiguriert.

-

Wenn Sie benutzerdefinierte URLs für das integrierte Softphone (WebRTC) aktiviert haben, konfigurieren Sie die Integrierte Softphone-URLs und URL-Gewicht nach Bedarf.

Weitere Informationen über die Felder in diesem Schritt

Weitere Informationen über die Felder in diesem Schritt

Feld

Details

Integrierte Softphone-URL 1-2 Nur verfügbar, wenn benutzerdefinierte WebRTC-URLs (Integrated Softphone) für Ihre Business Unit aktiviert sind. Gibt an, welche Integrated Softphone- URL auf das Benutzerprofil angewendet werden sollen. Benutzerdefinierte URLs überschreiben die Standard-URLs. Bei einigen Agenten, die unter bestimmten Bedingungen arbeiten, können die Standard-URLs zu Problemen mit der Anrufqualität führen. Für weitere Informationen oder um diese Funktion zu aktivieren, wenden Sie sich bitte an Kundenbetreuer. URL 1-2 Gewicht Nur verfügbar, wenn benutzerdefinierte WebRTC-URLs (Integrated Softphone) für Ihre Business Unit aktiviert sind. Wenn Sie zwei WebRTC-URLs (Integrated Softphone) für das Benutzerprofil angegeben haben, geben die URL-Gewichte die Priorität der URLs im Vergleich zueinander an. Die höher gewichtete URL wird vor der niedriger gewichteten URL versucht. Wenn eine URL auf Standard gesetzt ist, ist das entsprechende Feld deaktiviert und hat einen leeren Wert. In der folgenden Tabelle sind die Ergebnisse der einzelnen Konfigurationsoptionen aufgeführt:

Integrierte Softphone-URL 2

Integrierte Softphone-URL 2

URL 2 Gewicht

URL 2 Gewicht

Resultierendes Verhalten

Standard Standard Leer Leer Es werden Standard-URLs verwendet. Aktive URL A Aktive URL B Höchste Lower Benutzerdefinierte URLs werden verwendet. Zuerst wird URL A und dann URL B versucht. Aktive URL A Aktive URL B Lower Höchste Benutzerdefinierte URLs werden verwendet. Zuerst wird URL B und dann URL A versucht. Aktive URL A Aktive URL B Gleich Gleich Benutzerdefinierte URLs werden verwendet. Entweder URL A oder URL B wird zuerst zufällig versucht, und dann wird die andere versucht. Aktive URL A Aktive URL A Alle Alle Ungültige Konfiguration. Inaktive URL A Inaktive URL B Alle Alle Es werden Standard-URLs verwendet. Inaktive URL A Inaktive URL A Alle Alle Ungültige Konfiguration. Aktive URL A Inaktive URL B Alle Alle Benutzerdefinierte URLs werden verwendet. URL A wird zuerst ausprobiert, dann die Standard-URLs mit gleicher Gewichtung. Inaktive URL A Aktive URL B Alle Alle Benutzerdefinierte URLs werden verwendet. Zuerst wird URL B versucht, dann die Standard-URLs mit gleicher Gewichtung. Standard Aktive URL B Alle Alle Ungültige Konfiguration. Aktive URL A Standard Alle Alle Benutzerdefinierte URLs werden verwendet. Zuerst wird URL A versucht, dann die Standard-URLs mit gleicher Gewichtung. Standard Inaktive URL B Alle Alle Ungültige Konfiguration. Inaktive URL A Standard Alle Alle Es werden Standard-URLs verwendet. - Klicken Sie auf Speichern und fortfahren.

-

Legen Sie die Ablehnungs-Timeouts des Benutzers für jeden Kanal fest sowie Wählmuster und Sprachschwelle des Agenten. Wenn Sie möchten, wählen Sie Rufton unterdrücken - Personal Connection.

Weitere Informationen über die Felder in diesem Schritt

Weitere Informationen über die Felder in diesem Schritt

Feld

Details

Telefon, Voicemail, Chat, SMS, E-Mail, Arbeitselement Die Anzahl der Sekunden, die der Agent eine Anforderung in der persönlichen Warteschlange haben kann, ohne zu antworten. Wenn das Zeitlimit erreicht ist, wird die Interaktion auf einen anderen Agenten übertragen. Wenn Sie das Feld leer lassen, verwendet das System den Standardwert des Geschäftsbereichs, der normalerweise 45 Sekunden beträgt. Die Werte für die Zeitüberschreitung der Ablehnung muss zwischen 15 und 300 Sekunden liegen.

Der fest einprogrammierte Wert für WebRTC beträgt 30 Sekunden und kann auf Benutzer- oder Stationsebene nicht geändert werden.

Wählmuster

Das dem Benutzer zugewiesene Standardwählmuster. Ein Wählmuster gibt vor, wie jeder Anruf gewählt wird. Ein Wählmuster kann beispielsweise festlegen, dass jeder Anruf mit einer "1" beginnen muss. Agenten müssen nicht vor jedem Anruf eine "1" wählen, da das System die "1" der gewählten Nummer voranstellt.

Zeitüberschreitung der Telefonnummer Die Zeitspanne, in der der Sprachpfad eines Agenten verbunden bleibt. Dieses Feld ist auf Standard eingestellt, d. h. es wird der in den Einstellungen der Geschäftseinheit angegebene Wert verwendet. Die Änderung dieses Wertes setzt die Einstellung auf Business Unit-Ebene für diesen Benutzer außer Kraft. Agentensprache-Grenzwert Der Lautstärkepegel der Stimme des Agenten. Diese Einstellung hilft, die Stimme des Agenten genau von den Hintergrundgeräuschen zu unterscheiden. Der Schwellenwertbereich basiert auf einer benutzerdefinierten Volumeneinheit, die vom Frequenzanalysator berechnet wird.

Benutzer mit den entsprechenden Berechtigungen können diesen Wert selbst über die Stimmschwellenwert--Abstimmungseinstellung in MAXändern.

Rufton unterdrücken - Personal Connection Wenn der Agent eine Personal Connection ACD-Fähigkeit verwendet, verhindert diese Einstellung, dass er ein Klingeln hört, bevor das System den Anruf entgegennimmt. Stattdessen hört der Agent zuerst den Ton, wenn er den angenommenen Anruf vom Netz erhält. Diese Einstellung überschreibt die Skill-Einstellung Fortschritt als Klingeln behandeln . -

Wenn Ihre Umgebung für statische Zustellung konfiguriert ist, legen Sie die Standardanzahl für Gleichzeitige Chats und Automatisch geparkte E-Mails fest. Geben Sie an, ob der Benutzer den Kontakt anfordern kann.

Weitere Informationen über die Felder in diesem Schritt

Weitere Informationen über die Felder in diesem Schritt

Feld

Details

Zeitgleiche Chats Die vorgegebene Anzahl an Chats, die ein Benutzer gleichzeitig bearbeiten darf. Die Zahl entspricht entweder dem Teamstandard oder der maximalen Anzahl von Chats, die für das Team, dem der Benutzer angehört, autorisiert wurde, oder einer Zahl zwischen 1 und 12. Automatisch geparkte E-Mails

Die vorgegebene Anzahl an E-Mails, die ein Benutzer jeweils in seinem Posteingang parken darf. Die Zahl entspricht entweder dem Teamstandard oder der maximalen Anzahl von E-Mails, die für das Team, dem der Benutzer angehört, autorisiert wurde, oder einer Zahl zwischen 1 und 25.

Kontakt anfordern Bei Auswahl dieser Option kann der Agent den nächsten verfügbaren Kontakt anfordern, anstatt ihn automatisch weiterleiten zu lassen. -

Wenn Ihre Umgebung für dynamische Zustellung aktiviert ist, legen Sie die maximale Anzahl gleichzeitiger Kontakte fest, die der Benutzer pro Kanal bearbeiten kann. Wenn Sie detaillierte dynamische Zustellung Einstellungen aktiviert haben, legen Sie die Gesamtanzahl der Kontakte für den Nutzer fest.

Weitere Informationen über die Felder in diesem Schritt

Weitere Informationen über die Felder in diesem Schritt

Feld

Details

Voice, Chats, E-Mails, SMS, Arbeitselemente Die maximale Anzahl gleichzeitiger Kontakte, die der Benutzer verarbeiten kann. Sprache umfasst sowohl Anrufe als auch Voicemails. Einstellung Sprache zu Aus deaktiviert die Sprachausgabe für den Benutzer. SMS gilt für SMS Messaging. Kontakt anfordern Nur in einer dynamische Zustellung-Umgebung verfügbar, ermöglicht es dem Benutzer, manuell einen zusätzlichen digitalen (nicht sprachgesteuerten) Kontakt anzufordern, wenn der aktuelle Status Tätig ist. Kanalsperre Sperrt vorübergehend einen Agenten auf den Kanal

Verschiedene telefonische und digitale Kommunikationsmedien, die Kundeninteraktionen in einem Contact Center ermöglichen., den er aktuell bearbeitet. Wenn der Agent beispielsweise so konfiguriert ist, dass er 2 Chat-Interaktionen und 1 Sprachinteraktionen bearbeiten kann und eine Gesamtzahl der Kontakte von 3aufweist, kann er eine Sprach- oder zwei Chat-Interaktionen empfangen, aber nicht beides gleichzeitig. Wenn die Interaktionen des Agenten enden, endet auch die Sperre. Der Agent kann dann wieder Interaktionen aus jedem konfigurierten Kanal erhalten.

Verschiedene telefonische und digitale Kommunikationsmedien, die Kundeninteraktionen in einem Contact Center ermöglichen., den er aktuell bearbeitet. Wenn der Agent beispielsweise so konfiguriert ist, dass er 2 Chat-Interaktionen und 1 Sprachinteraktionen bearbeiten kann und eine Gesamtzahl der Kontakte von 3aufweist, kann er eine Sprach- oder zwei Chat-Interaktionen empfangen, aber nicht beides gleichzeitig. Wenn die Interaktionen des Agenten enden, endet auch die Sperre. Der Agent kann dann wieder Interaktionen aus jedem konfigurierten Kanal erhalten.Contact Auto-Focus Nur verfügbar in einem dynamische Zustellung zwingt es MAX, den aktiven Fokus auf den neuesten Kontakt festzulegen, nachdem der Kontakt in der Benutzeroberfläche verbunden ist. Gesamtzahl der Kontakte

Nur verfügbar, wenn Ihre CXone Mpower Kundenbetreuer detaillierte dynamische Zustellung Einstellungen aktivieren. Gibt die maximale Gesamtzahl der Kontakte an, die der Agent gleichzeitig bearbeiten kann. Wenn Sie z. B. Chats auf 5, E-Mails auf 5 und Gesamtzahl der Kontakte auf 7 festlegen, erhält der Agent zu einem bestimmten Zeitpunkt maximal sieben Kontakte. Bis zu fünf dieser sieben Kontakte können Chat-Kontakte und bis zu fünf davon E-Mail-Kontakte sein. Siehe Kontaktzustellungseinstellungen für Dynamische Zustellung verwalten für nähere Informationen.

-

Wenn Sie eine andere WFO-Integration als CXone Mpower WFO aktiviert haben (z. B. Uptivity WFO) und die Aufzeichnung einrichten möchten, geben Sie die Systemdomäne, den Systembenutzernamen und die Telefoneein.

Weitere Informationen über die Felder in diesem Schritt

Weitere Informationen über die Felder in diesem Schritt

Feld

Details

Systemdomain Die Domäne, die verknüpft ist mit dem System-Benutzernamen. System-Benutzername

Ermöglicht Ihnen, dem Benutzerkonto einen Windows-Benutzernamen hinzuzufügen (d. h., der Name, mit dem sich der Benutzer an Ihrem Netzwerk anmeldet). Dieses Feld ist obligatorisch, wenn Ihre Organisation CXone Mpower Screen Recording verwendet. CXone Mpower WFO verwendet es, um den Desktop des Benutzers über den Screen Recording-Client zu lokalisieren. Jeder Benutzer muss, unabhängig von der Windows-Domäne, über einen eindeutigen System-Benutzernamen verfügen und sich unter diesem System-Benutzernamen bei seinem Desktop PC anmelden. Wenn Ihre Organisation beispielsweise über zwei Elizabeth Bennets verfügt, können sie nicht beide "ebennet" als Windows-Benutzernamen verwenden, auch wenn sie sich in unterschiedlichen Windows-Domänen befinden.

Telefone Das CXone Mpower Telefon-ID, die dem Benutzer zugeordnet ist, der aufgezeichnet wird. Berücksichtigen Sie bei der Eingabe von Informationen in das Feld Telefone folgende Hinweise:

- Sie können eine Erweiterung nicht mehr als einem Benutzer zuordnen. Beispiel: Der Nebenanschluss 1234 kann nicht sowohl Elizabeth Bennet und Charlotte Lucas zugeordnet werden, selbst wenn diese Mitarbeiter bei unterschiedlichen Schichten am selben Nebenanschluss sitzen.

- Sie können demselben Benutzer mehrere Nebenanschlüsse zuordnen. Beispiel: Elizabeth Bennet kann eingehende Anrufe am Nebenanschluss 1234 entgegennehmen und ausgehende Anruf vom Nebenanschluss 4321 aus tätigen.

- Im Bereich MAXVersion können Sie festlegen, welche Version von MAX Sie für diesen Benutzer verwenden möchten.

Erfahren Sie mehr über die Optionen in diesem Schritt

Erfahren Sie mehr über die Optionen in diesem SchrittFeld

Einzelheiten

Standard Der Benutzer verwendet die in den Einstellungender Geschäftseinheit definierte Version. Vorherig Diese Option ist nur verfügbar, wenn die Einstellung MAX-Versioning pro Agent zulassen in den Einstellungen der Geschäftseinheit aktiviert ist.

Wenn ausgewählt, verwendet der Benutzer die MAX Version vor der aktuellen Version. Wenn zum Beispiel die aktuelle Version Frühjahr 2021 ist, wird der Benutzer die Version Herbst 2020 verwenden, wenn diese Option ausgewählt ist.MAX Diese Option ist in der Regel nur sinnvoll, wenn die Standardversion der Business Unit auf Aktuelleingestellt ist.

Aktuell Diese Option ist nur verfügbar, wenn die Einstellung MAX-Versioning pro Agent zulassen in den Einstellungen der Geschäftseinheit aktiviert ist.

MAXWenn diese Option ausgewählt ist, verwendet der Benutzer die aktuelle Version entsprechend der aktuellen Hauptversion, z. B. Herbst 2020 oder Frühjahr 2021. Diese Option ist in der Regel nur sinnvoll, wenn die Standardversion der Business Unit auf Vorherigeeingestellt ist.

-

Wenn Sie WFM aktiviert haben, konfigurieren Sie die Benachrichtigungseinstellungen des Agenten.

Weitere Informationen über die Felder in diesem Schritt

Weitere Informationen über die Felder in diesem Schritt

Feld

Details

WFM-Benachrichtigungen Minuten Die Anzahl der Minuten vor dem Eintreten eines Ereignisses im Agentenzeitplan, für die der Agent eine Erinnerung erhält. Diese Einstellung gilt nur für Systeme mit CXone Mpower.WFM -

Wenn Sie CXone Mpower WFO haben und Sie möchten in ein CRM integrieren, geben Sie den CRM-Benutzernamen des Agenten ein, um diesen dem Benutzer zuzuordnen.

- Klicken Sie auf Save (Speichern).

Anwendungen authentifizieren

Benutzer und Anwendungen werden auf sehr ähnliche Weise authentifiziert. Der Hauptunterschied besteht darin, dass die Anwendungen mit einem Zugangsschlüssel authentifiziert werden, während die Benutzer mit einem Benutzernamen und einem Passwort authentifiziert werden. Im Gegensatz zu den Benutzern müssen die Anwendungen nicht über einen Browser interagieren. Bei den Anwendungen handelt es sich in der Regel entweder um Back-Office-Funktionen oder um intelligente virtuelle Agenten![]() Chatbot oder ähnliche Anwendung, die auf der Grundlage künstlicher Intelligenz mit einem Benutzer interagiert. (IVA).

Chatbot oder ähnliche Anwendung, die auf der Grundlage künstlicher Intelligenz mit einem Benutzer interagiert. (IVA).

Um eine Anwendung für die Interaktion mit CXone Mpower einzurichten, erstellen Sie

Autorisierung in CXone Mpower

Bei der Autorisierung wird überprüft, auf welche Ressourcen ein Benutzer zugreifen darf. Zu den Ressourcen können Anwendungen, Dateien und Daten gehören. Sie können den Zugang der Benutzer zu den Ressourcen mit einer rollenbasierten Zugangskontrolle definieren. CXone Mpower verwaltet die Autorisierung automatisch während der Authentifizierung. Wenn ein Benutzer authentifiziert ist, erhält er nur Zugriff auf die Ressourcen, für die er autorisiert ist.

Die Authentifizierungsmethode eines Benutzers hat keinen Einfluss auf die Autorisierung. CXone Mpower verwendet den gleichen Autorisierungsprozess für alle Benutzer. Dabei spielt es keine Rolle, ob sie mit Zugangsschlüsseln oder Passwörtern authentifiziert sind.