Cette page vous guide, étape par étape, dans la configuration de l'authentification pour votreCXone Mpower système à l'aide du fournisseur d'identité intégré.

Effectuez chacune de ces tâches dans l’ordre indiqué.

Avant de commencer

- Acquérir une compréhension de base d'idées et de terminologie d'authentification et d'autorisation si vous n'avez jamais mis en place un processus comme celui-ci auparavant.

- Revoir leCXone Mpower-processus spécifique si c’est la première fois que vous travaillez avec l’authentification dansCXone Mpower.

- Tenez compte de vos utilisateurs humains et des niveaux d’accès dont ils ont besoin. Décidez si les personnes ayant un plus grand accès devraient avoir des niveaux de sécurité plus élevés.

- Décidez si vous utiliserez des exigences de mot de passe personnalisées, une authentification multifacteur (MFA) ou les deux à appliquer.

- Faites une liste des authentificateurs de connexion dont vous aurez besoin en fonction de vos décisions. La liste doit inclure les exigences de mot de passe et le statut MFA que vous souhaitez utiliser pour chaque authentificateur de connexion.

- Déterminez si vous devez inclure l’authentification et l’autorisation pour des applications telles que des bots ou des assistants virtuels intelligents (IVA). Si c’est le cas, vous devrez créer des clés d’accès.

Votre CXone Mpower peut vous soutenir et vous guider dans ce processus de planification. Une bonne planification permet une mise en œuvre plus fluide. La mise en œuvre de l’authentification et de l’autorisation lorsque des besoins immédiats se présentent est plus susceptible d’entraîner des problèmes.

Créer des authentificateurs de connexion

Autorisations requises : Création d’authentificateur de connexion

L'intégréCXone Mpower IdP authentifie les utilisateurs avec des noms d'utilisateur et des mots de passe. Les critères de mot de passe sont gérés à l'aide deauthentificateurs de connexion. Vous pouvez créer différents authentificateurs de connexion pour différents

- Cliquez sur le sélecteur d’applications

et sélectionnez Admin.

et sélectionnez Admin. - Accédez à Authentificateur de connexion.

-

Cliquez sur Créer nouveau.

-

Saisissez un nom unique pour l’authentificateur de connexion.

-

Entrez une description si vous en voulez une. Utilisez seulement du texte brut. Les URL et les balises comme le HTML ne seront pas enregistrées.

-

Sélectionnez Système comme le type d’identification.

En savoir plus sur les types d’authentification

En savoir plus sur les types d’authentification

Champ

Détails

Système L’authentificateur de connexion utilise le processus de connexion intégré de CXone Mpower. Il ne s’authentifie pas à l’aide d’un fournisseur d’identité d’authentification unique (SSO) externe. SAML SAML 2.0 vous permet de configurer une authentification unique par l’intermédiaire d’un fournisseur d’identité externe. CXone Mpower prend en charge plusieurs instances de SAML 2.0. Vous pouvez attribuer différentes instances à différents utilisateurs. - Configurez la complexité du mot de passe.

Le mot de passe de chaque utilisateur est vérifié par rapport à un référentiel de mots de passe couramment utilisés. Si leur mot de passe correspond à l’un des mots de passe couramment utilisés, ils seront obligés de créer un nouveau mot de passe. Les mots de passe rejetés comprennent :

Tout mot de passe comprenant le mot « password ». Par exemple, Password@1234.

Tout mot de passe comprenant l’adresse courriel, le nom d’utilisateur, le prénom, le nom de famille ou le nom de l’utilisateur dans le système.

Les mots de passe sont vérifiés par rapport à ce référentiel quand :

Un nouvel utilisateur est activé.

Le mot de passe d’un utilisateur expire.

Un utilisateur réinitialise son mot de passe.

En savoir plus sur les champs de cette étape

En savoir plus sur les champs de cette étapeChamp Détails Exiger des minuscules (a-z) Exige que les utilisateurs utilisent au moins une lettre minuscule dans leur mot de passe. Exiger des majuscules (A-Z) Oblige les utilisateurs à utiliser au moins une majuscule dans leur mot de passe. Exiger un chiffre (0-9) Oblige les utilisateurs à utiliser au moins un chiffre dans leur mot de passe. Exiger des caractères non alphanumériques (!,@,#, etc.) Oblige les utilisateurs à utiliser au moins un caractère non alphanumérique dans leur mot de passe. -

Si vous souhaitez activer l’authentification multifactorielle, sélectionnez Exiger l’authentification multifactorielle. Définissez votre Type MFA comme HOTP et TOTP.

En savoir plus sur les paramètres de l’authentification multifactorielle (MFA)

En savoir plus sur les paramètres de l’authentification multifactorielle (MFA)

Champ Détails Nécessite une authentification multifacteur Oblige les utilisateurs à saisir un jeton d’authentification multifactorielle (MFA) en plus de leur mot de passe pour se connecter à CXone Mpower. Un jeton MFA est un mot de passe à usage unique généré par un jeton matériel ou un périphérique MFA virtuel (par exemple, une application comme Google Authenticator) que vous fournissez. Lorsque vous activez l’authentification MFA, les utilisateurs dont le profil est affecté doivent configurer une clé secrète MFA lors de la connexion suivante.

N’activez pas l’authentification MFA pour l’administrateur principal de votre organisation. Si l'appareil ou le secret est perdu, la seule façon de réinitialiser le secret AMF est de déposer un ticket auprès du support CXone Mpower.

Type MFA Spécifie si vous souhaitez activer l’authentification MFA TOTP ou HOTP. -

Définissez votre politique en matière de mots de passe.

En savoir plus sur les champs de cette étape

En savoir plus sur les champs de cette étape

Champ Détails Longueur du mot de passe Saisissez le nombre minimum de caractères que les utilisateurs doivent inclure dans leur mot de passe. Par exemple, si vous saisissez 12, les utilisateurs doivent inclure au moins 12 caractères au total dans chaque mot de passe. Les caractères requis dans les paramètres de complexité du mot de passe sont pris en compte dans le nombre total de caractères. Vous pouvez choisir une longueur de mot de passe comprise entre 12 et 24. Activer l’ancienneté du mot de passe Active une zone de texte dans laquelle vous pouvez saisir le nombre maximal de jours pendant lesquels un utilisateur peut conserver un mot de passe. Après le nombre de jours spécifié, l’utilisateur doit changer son mot de passe. Vous pouvez définir la durée de vie du mot de passe entre 14 et 365 jours. Activer l’historique des mots de passe Saisissez le nombre de mots de passe uniques qu’un utilisateur doit définir avant de pouvoir réutiliser un ancien mot de passe. Vous pouvez définir l’historique des mots de passe à une valeur comprise entre 4 et 50. Par exemple, si vous saisissez 10, les utilisateurs affectés à l’authentificateur de connexion ne peuvent utiliser aucun de leurs dix derniers mots de passe comme nouveau mot de passe. -

Cliquez sur Créer un authentificateur de connexion.

Créer des profils de sécurité

Autorisations requises : Création d’un profil de sécurité

-

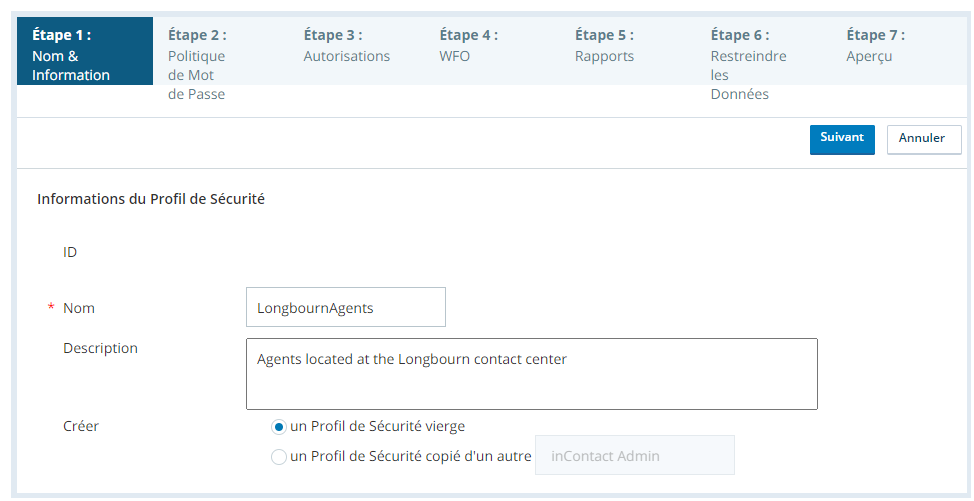

Utilisez l'une des méthodes suivantes pour créer le profil de sécurité et attribuez-lui un nom :

-

Pour créer un nouveau profil de sécurité vide :

- Cliquez sur le sélecteur d’applications

et sélectionnezAdmin.

et sélectionnezAdmin. - Accédez à Profils de sécurité.

-

Cliquez sur Créer sur nouvelle.

-

Saisissez un nom unique pour le profil de sécurité.

-

Entrez une description si vous en voulez une.

-

Pour Créer, sélectionnez un profil de sécurité vide.

- Cliquez sur le sélecteur d’applications

-

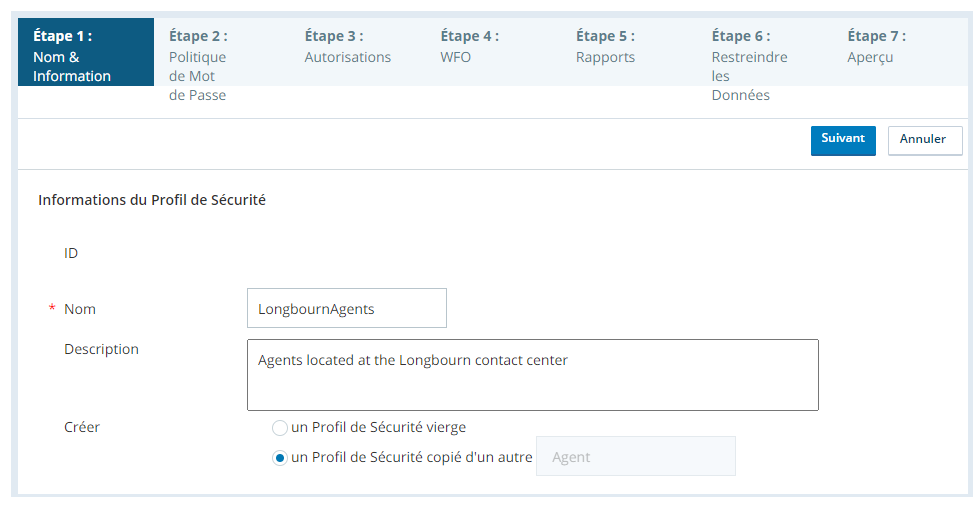

Pour créer rapidement un nouveau profil de sécurité qui copie un profil existant :

- Cliquez sur le sélecteur d’applications

et sélectionnezAdmin.

et sélectionnezAdmin. - Accédez à Profils de sécurité.

-

Ouvrez le profil de sécurité que vous souhaitez copier.

-

Cliquez sur Copier.

-

Saisissez un nom unique pour le profil de sécurité.

-

Entrez une description si vous en voulez une.

- Cliquez sur le sélecteur d’applications

-

-

Cliquez sur Suivant.

-

Activez les autorisations pour chaque produit et fonctionnalité que vous souhaitez que les utilisateurs aient. Certaines autorisations, comme les paramètres utilisateur et la sécurité, sont regroupées. Pour voir les autorisations au sein des groupes, cliquez sur Individuel à côté du nom du groupe.

-

Cliquez sur Suivant.

-

Activez les autorisations pour chaque rapport dont vous souhaitez que les utilisateurs disposent.

-

Cliquez sur Suivant.

-

Restreindre l'accès aux données par campagnes

Un regroupement de compétences utilisé pour exécuter des rapports., équipes, profils attribuables, groupes et unités commerciales

Un regroupement de compétences utilisé pour exécuter des rapports., équipes, profils attribuables, groupes et unités commerciales Regroupement organisationnel de haut niveau utilisé pour gérer le support technique, la facturation et les paramètres globaux pour votre système CXone Mpower.. Pour chaque type de données, indiquez si vous souhaitez que les utilisateurs accèdent aux données Toutes et futures de ce type, Aucun ou Personnalisé.

Regroupement organisationnel de haut niveau utilisé pour gérer le support technique, la facturation et les paramètres globaux pour votre système CXone Mpower.. Pour chaque type de données, indiquez si vous souhaitez que les utilisateurs accèdent aux données Toutes et futures de ce type, Aucun ou Personnalisé. -

Si vous avez choisi Personnalisé pour un type de données, utilisez la fenêtre contextuelle pour spécifier les entités de ce type de données auxquelles les utilisateurs peuvent accéder. Cliquez sur Terminé.

Les nouvelles campagnes, équipes, profils de sécurité, groupes et unités commerciales ne sont pas automatiquement ajoutés aux listes personnalisées lors de leur création. Vous devez mettre à jour la liste personnalisée si vous souhaitez que les utilisateurs accèdent aux nouvelles données.

- Cliquez sur Suivant.

- Cliquez sur Créer un profil de sécurité.

Créer des utilisateurs

Autorisations requises : Création d’utilisateurs

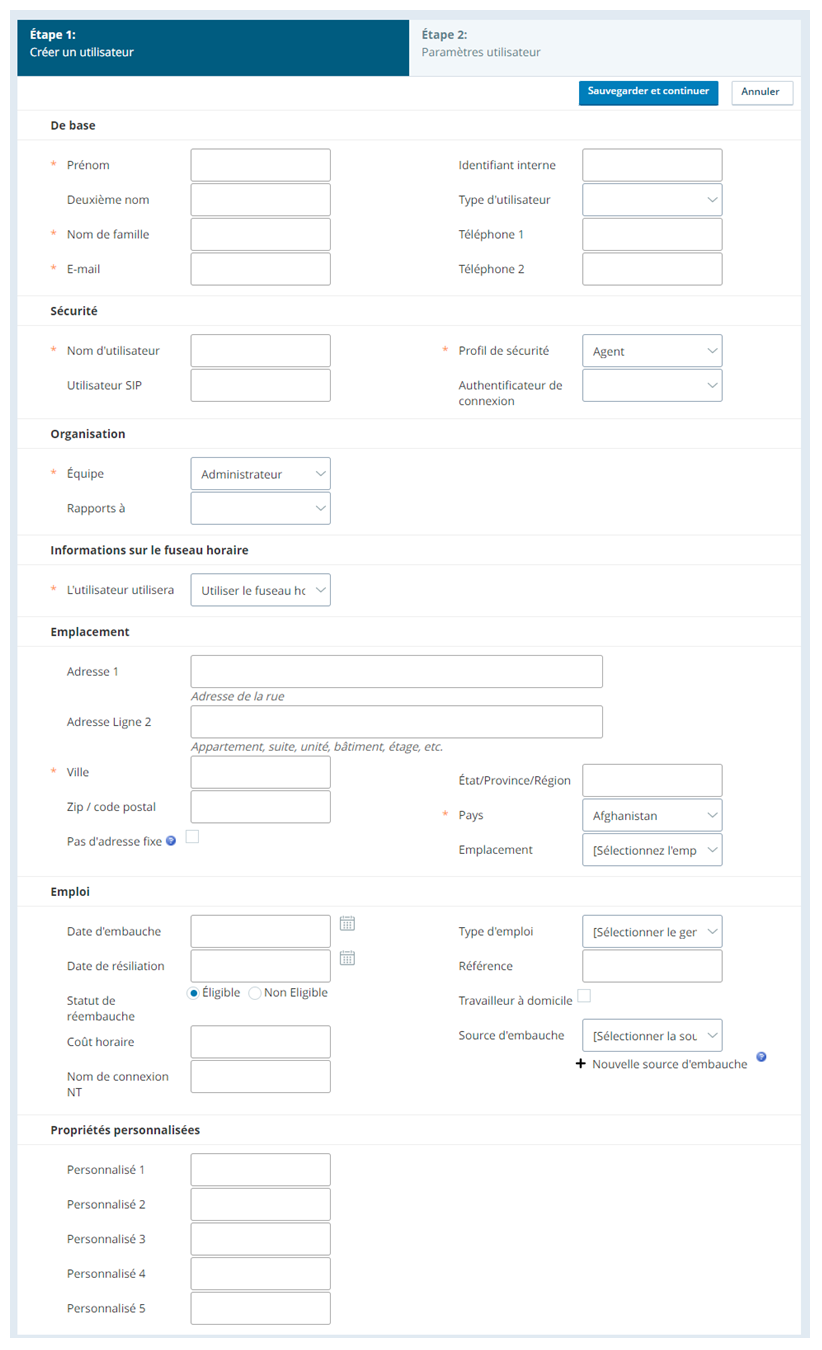

Lorsque vous créez de nouveaux utilisateurs, vous avez la possibilité de créer de nouveaux utilisateurs individuels ou de télécharger plusieurs nouveaux comptes d’utilisateurs en même temps. Ces instructions permettent de créer des utilisateurs uniques dans la Admin application. Consultez Gérer plusieurs utilisateurs à la fois pour obtenir des instructions sur la création ou modification de plusieurs utilisateurs en même temps.

CXone Mpower offre de nombreuses options et paramètres afin que vous puissiez personnaliser vos utilisateurs. C’est une bonne idée de lire toute cette tâche et de vous assurer que vous savez quels paramètres vous devez configurer avant de commencer.

- Cliquez sur le sélecteur d’applications

et sélectionnezAdmin.

et sélectionnezAdmin. -

Cliquez sur Utilisateurs.

-

Ouvrez le formulaire de création d’un nouvel utilisateur de l’une des manières suivantes :

- Si vous souhaitez créer un nouvel utilisateur avec un formulaire vierge, cliquez sur Créer Nouveau et sélectionnez Utilisateur unique.

- Si vous souhaitez créer un nouvel utilisateur basé sur le profil d’un utilisateur existant, ouvrez le profil de cet utilisateur et cliquez sur Copier.

-

Saisissez le prénom, le nom de famille, l’adresse courriel, le nom d’utilisateur (sous la forme d’une adresse courriel), le profil de sécurité, l’équipe, l’utilisateur qui utilisera (fuseau horaire), la ville et le pays. Si les champs sont disponibles, définissez le mot de passe à l’aide des champs Mot de passe et Confirmez le mot de passe . Saisissez toute autre information que vous souhaitez ajouter au profil utilisateur.

En savoir plus sur les champs de cette étape

En savoir plus sur les champs de cette étape

Champ

Détails

Identifiant Interne L’ID interne attribué à l’utilisateur. Ce n’est pas un identifiant attribué par le système et peut être n’importe quel nombre que vous choisissez. Type d’utilisateur Visible et requis uniquement si votre système comprend WFO CXone Mpower ou WFMv2 CXone Mpower et si l’utilisateur a été affecté à une équipe compatible avec WFO CXone Mpower ou WFM CXone Mpower. Les deux applications traitent les agents différemment des autres utilisateurs. Bien que vous puissiez désigner les utilisateurs en tant que Superviseur ou Admin si approprié pour les besoins de votre organisation, il est essentiel de sélectionner correctement Agent pour tous les utilisateurs qui devraient être traités comme agents dans les applications WFO et WFMv2 CXone Mpower. Téléphone 1

Visible uniquement si votre système comprend WFMv2 CXone Mpower et si l’utilisateur est affecté à une équipe compatible avec WFM CXone Mpower. Il vous permet d’ajouter un numéro de téléphone à l’enregistrement utilisateur, à l’exception de leur numéro associé CXone Mpower PBX

Réseau téléphonique interne qui gère les appels vocaux entrants, sortants et internes d’une entreprise.. Le champ est informatif et la valeur n’est pas utilisée par l’application CXone Mpower WFMv2 elle-même.

Réseau téléphonique interne qui gère les appels vocaux entrants, sortants et internes d’une entreprise.. Le champ est informatif et la valeur n’est pas utilisée par l’application CXone Mpower WFMv2 elle-même.Téléphone 2 Visible uniquement si votre système comprend WFMv2 CXone Mpower et l’utilisateur est affecté à une équipe compatible avec WFM CXone Mpower. Il vous permet d’ajouter un deuxième numéro de téléphone à l’enregistrement utilisateur, à l’exception de leur numéro associé au CXone Mpower PBX. Le champ est informatif et la valeur n’est pas utilisée par l’application CXone Mpower WFMv2 elle-même. Type d’identité externe Visible uniquement si vous avez activé SAML 2.0 ou OpenID Connect dans votre unité commerciale  Regroupement organisationnel de haut niveau utilisé pour gérer le support technique, la facturation et les paramètres globaux pour votre système CXone Mpower.. Utilisez-le pour spécifier si les informations d’identification de cet utilisateur sont gérées par SAML2 ou OpenID Connect.

Regroupement organisationnel de haut niveau utilisé pour gérer le support technique, la facturation et les paramètres globaux pour votre système CXone Mpower.. Utilisez-le pour spécifier si les informations d’identification de cet utilisateur sont gérées par SAML2 ou OpenID Connect.Identité fédérée La valeur unique transmise à votre IdP dans le cadre de l’assertion d’authentification. La valeur est liée à l’utilisateur demandant l’authentification pour CXone Mpower.

Lorsque votre IdP fait une assertion d’authentification à la plateforme CXone Mpower, il doit contenir une revendication LDAP avec la même valeur d’identité fédérée configurée pour l’utilisateur. La valeur de la réclamation est :

- ID de nom (obligatoire) - Correspond exactement à l'identité fédérée configurée de l'utilisateur. L’ID de nom est sensible à la casse.

Pour configurer le message de signature, signez uniquement le message (« réponse ») et non la revendication.

Utilisateur SIP Si vous avez configuré SIP  Protocole utilisé pour signaler et contrôler les sessions de communication multimédia telles que les appels vocaux et vidéo. dans votre environnement, le nom d’utilisateur SIP de cet utilisateur au format sip: utilisateur

Domain.com.

Protocole utilisé pour signaler et contrôler les sessions de communication multimédia telles que les appels vocaux et vidéo. dans votre environnement, le nom d’utilisateur SIP de cet utilisateur au format sip: utilisateur

Domain.com.Objet Visible uniquement si vous utilisez un IdP externe et OpenID Connect. Il s’agit du nom du compte IdP de cet utilisateur. Adresse 1

Adresse Ligne 2

État / province / région

Zip / code postal

Adresse complète facultative de l’utilisateur. Ces champs servent à configurer la numérotation d’urgence.

Pas d’adresse fixe Indique que l’adresse de l’utilisateur n’est pas permanente et ne doit pas être utilisée pour les appels d’urgence. Emplacement Emplacement personnalisable de l’utilisateur. Il peut s’agir du bâtiment dans lequel l’utilisateur travaille, de l’étage du bâtiment ou de tout autre emplacement de votre choix. Cette valeur n’a pas d’incidence sur les appels d’urgence. Date d’embauche La date à laquelle l’utilisateur a été embauché. Date de résiliation (date de fin) La date à laquelle l’utilisateur a été résilié. État de Réembauche Si l’utilisateur est Éligible ou Non Éligible pour une réembauche à l’avenir. Coût Horaire Le salaire horaire de l’utilisateur. Nom de connexion NT Le nom de connexion NT de l’utilisateur. Type d’emploi Le type d’emploi actuel de l’utilisateur. Il peut s’agir d’un emploi À plein temps, À temps partiel, Temporaire, Sous-traité, ou Autre. Référence Informations de Référence sur l’utilisateur. Travailleur à domicile Lorsqu’il est sélectionné, indique que l’utilisateur travaille à distance. Source d’embauche Comment l’utilisateur a été embauché. Cliquez sur Nouvelle source d’embauche pour ajouter des options personnalisées pour la liste déroulante. Exemple pourrait être Embauche interne,Recommandation d’employés, Recruteur. Propriétés personnalisées Ces cinq champs sont appelés Personnalisé 1, Personnalisé 2, Personnalisé 3, Personnalisé 4, et Personnalisé 5 par défaut. Cependant, vous pouvez personnaliser les noms des champs dans les paramètres de votre unité commerciale  Regroupement organisationnel de haut niveau utilisé pour gérer le support technique, la facturation et les paramètres globaux pour votre système CXone Mpower. . Vous pouvez utiliser ces propriétés pour répondre aux besoins de votre organisation spécifique, par exemple en répertoriant la saveur préférée de crème glacée ou de super héros préféré de vos agents. Étant donné que les champs varient selon l’organisation, contactez votre gestionnaire de centre d’appels pour savoir comment utiliser ces champs dans votre unité commerciale. Les cinq champs ont une limite de caractères de 40.

Regroupement organisationnel de haut niveau utilisé pour gérer le support technique, la facturation et les paramètres globaux pour votre système CXone Mpower. . Vous pouvez utiliser ces propriétés pour répondre aux besoins de votre organisation spécifique, par exemple en répertoriant la saveur préférée de crème glacée ou de super héros préféré de vos agents. Étant donné que les champs varient selon l’organisation, contactez votre gestionnaire de centre d’appels pour savoir comment utiliser ces champs dans votre unité commerciale. Les cinq champs ont une limite de caractères de 40. -

Sélectionnez un authentificateur de connexion.

Tous les utilisateurs doivent se voir affecter un authentificateur de connexion, faute de quoi ils ne pourront pas se connecter à CXone Mpower.

Le type de LA déterminera comment l'utilisateur se connectera à CXone Mpower. Vous pouvez configurer deux types d’authentificateurs de connexion.

Authentificateurs de connexion système : Les utilisateurs affectés à un authentificateur de connexion système se connecteront à l’aide d’informations d’identification gérées par CXone Mpower.

Authentificateurs de connexion externes : Les utilisateurs affectés à un authentificateur de connexion externe se connecteront par l’intermédiaire d’un fournisseur d’identité externe (IdP). Les authentificateurs de connexion externes sont configurés avec SAML 2.0 ou OpenID Connect.

-

Si vous avez activé les URL Integrated Softphone (WebRTC) personnalisées, configurez les URL Integrated Softphone et la pondération de l’URL selon vos besoins.

En savoir plus sur les champs de cette étape

En savoir plus sur les champs de cette étape

Champ

Détails

URL du Téléphone logiciel intégré 1-2 Visible uniquement lorsque les URL personnalisées du Téléphone logiciel intégré (WebRTC) sont activées pour votre unité commerciale. Spécifie l’URL Integrated Softphone à appliquer au profil utilisateur. Les URL personnalisées remplacent les URL par défaut. Pour certains agents opérant dans certaines conditions, les URL par défaut peuvent entraîner des problèmes de qualité d’appel. Pour plus d’informations ou pour activer cette fonctionnalité, contactez votre Représentant de compte. Pondration URL 1-2 Visible uniquement lorsque les URL personnalisées du Téléphone logiciel intégré (WebRTC) sont activées pour votre unité commerciale. Si vous avez spécifié deux URL Integrated Softphone (WebRTC) pour le profil utilisateur, les pondérations d’URL spécifient la priorité des URL par rapport à l’autre. L’URL pondérée la plus élevée sera tentée avant l’URL pondérée la plus faible. Si une URL est définie sur Par défaut, le champ correspondant est désactivé et a une valeur vide. Le tableau suivant détaille les résultats de chaque option de configuration :

URL Téléphone logiciel intégrée 1

URL du téléphone logiciel intégré 2

Pondration URL 1

Pondration URL 2

Comportement résultant

Par défaut Par défaut Vierge Vierge Les URL par défaut sont utilisées. URL active A URL active B Plus haute Lower Des URL personnalisées sont utilisées. L’URL A est tentée en premier, puis l’URL B. URL active A URL active B Lower Plus haute Des URL personnalisées sont utilisées. L’URL B est tentée en premier, puis l’URL A. URL active A URL active B Égale Égale Des URL personnalisées sont utilisées. L’URL A ou l’URL B est d’abord tentée de manière aléatoire, puis l’autre est tentée. URL active A URL active A N’importe quel N’importe quel Configuration non valide. URL inactive A URL B inactive N’importe quel N’importe quel Les URL par défaut sont utilisées. URL inactive A URL inactive A N’importe quel N’importe quel Configuration non valide. URL active A URL B inactive N’importe quel N’importe quel Des URL personnalisées sont utilisées. L’URL A est tentée en premier, puis les URL par défaut à pondération égale. URL inactive A URL active B N’importe quel N’importe quel Des URL personnalisées sont utilisées. L’URL B est tentée en premier, puis les URL par défaut avec des pondérations égales. Par défaut URL active B N’importe quel N’importe quel Configuration non valide. URL active A Par défaut N’importe quel N’importe quel Des URL personnalisées sont utilisées. L’URL A est tentée en premier, puis les URL par défaut avec des pondérations égales. Par défaut URL B inactive N’importe quel N’importe quel Configuration non valide. URL inactive A Par défaut N’importe quel N’importe quel Les URL par défaut sont utilisées. - Cliquez sur Enregistrer et continuer.

-

Définissez les Délais de refus pour chaque canal, Modèle de composition par défaut, et Seuil de voix d’agent de l’utilisateur. Si vous voulez, sélectionnez Supprimer la sonnerie - Personal Connection.

En savoir plus sur les champs de cette étape

En savoir plus sur les champs de cette étape

Champ

Détails

Téléphone, messagerie vocale, clavardage, SMS, courriel, élément de travail Nombre de secondes pendant lesquelles l’agent peut avoir une demande dans la file d’attente personnelle sans répondre. Lorsque la limite de temps est atteinte, l’interaction est transférée à un autre agent. Si vous laissez le champ vide, le système utilise la valeur par défaut de l’unité commerciale, qui est généralement de 45 secondes. Les valeurs pour les refus de délais d’attente doivent être comprise entre 15 et 300 secondes.

La valeur codée en dur pour WebRTC est 30 secondes, qui ne peuvent pas être modifiées par l’utilisateur ou station niveau.

Modèle de composition

Le modèle de composition par défaut attribué à l’utilisateur. Un modèle de composition spécifie la façon dont chaque appel est composé. Par exemple, un modèle de composition peut spécifier que chaque appel doit commencer par « 1 » Les agents n’ont pas besoin de composer un « 1 » avant chaque appel, car le système l’ajoute au numéro composé.

Délai d’attente du numéro de téléphone Durée pendant laquelle le chemin vocal d’un agent reste connecté. Ce champ est défini sur Par défaut qui utilise la valeur spécifiée dans les paramètres de l’unité commerciale. La modification de cette valeur contourne le paramètre de niveau de l’unité commerciale pour cet utilisateur. Seuil de voix de l’agent Le niveau de volume de la voix de l'agent. Ce paramètre permet de distinguer avec précision la voix de l'agent du bruit de fond. La plage de seuils est basée sur une unité de volume personnalisée calculée par l’analyseur de fréquence.

Les utilisateurs disposant des autorisations appropriées peuvent modifier cette valeur eux-mêmes via le paramètre de réglage Seuil vocal dans MAX.

Supprimer la sonnerie - Personal Connection Lorsque l'agent utilise une compétence Personal Connection ACD, ce paramètre l'empêche d'entendre une sonnerie avant que le système ne réponde à l'appel. Au lieu de cela, l'agent entend d'abord le son lorsqu'il reçoit l'appel répondu du réseau. Ce paramètre remplace le paramètre de compétence Traiter la progression comme une sonnerie . -

Si votre environnement prend en charge livraison statique, définissez le nombre par défaut de Clavardages concurrents et de Courriels parqués automatiquement. Spécifiez si l’utilisateur peut Demander un contact.

En savoir plus sur les champs de cette étape

En savoir plus sur les champs de cette étape

Champ

Détails

Conversations Simultanées Le nombre maximal de clavardages que l’utilisateur peut engager simultanément. Il s’agit soit de l’Équipe par Défaut, soit du nombre maximum de clavardages autorisés pour l’équipe à laquelle l’utilisateur appartient ou d’un nombre compris entre 1 et 12. Courriels parqués automatiquement

Le nombre maximum de courriels que l’utilisateur peut contenir dans la boîte de réception en même temps. Il s’agit soit de l’Équipe par Défaut, l’équipe par défaut, soit du nombre maximum de courriels autorisés pour l’équipe à laquelle l’utilisateur appartient ou d’un nombre compris entre 1 et 25.

Demande de contact Lorsque cette option est sélectionnée, l’agent peut demander le prochain contact disponible au lieu de le faire automatiquement router. -

Si votre environnement prend en charge livraison dynamique, définissez le nombre maximum de contacts simultanés que l’utilisateur peut traiter par canal. Si vous avez activé les paramètres granulaires livraison dynamique, définissez le nombre total de contacts pour l'utilisateur.

En savoir plus sur les champs de cette étape

En savoir plus sur les champs de cette étape

Champ

Détails

Voix, clavardages, courriels, SMS, éléments de travail Le nombre maximal de contacts simultanés que l’utilisateur peut gérer. Voix comprend les appels téléphoniques et les messages vocaux. Si le paramètre Voix est défini comme Désactivé, il désactive la voix pour l’utilisateur. SMS s’applique à SMS Messaging. Demande de contact Disponible uniquement dans un environnement livraison dynamique, permet à l’utilisateur de demander manuellement un contact numérique (non vocal) supplémentaire, si l’état actuel est En activité. Verrouillage du canal Verrouille temporairement un agent sur le canal qu'il gère actuellement. Par exemple, si l'agent est configuré pour gérer 2 interactions de clavardage et 1 interactions vocales et a un Nombre total de contacts de 3, il peut recevoir une interaction vocale ou deux interactions de clavardage, mais pas les deux en même temps. Lorsque les interactions de l'agent prennent fin, le verrouillage se termine. L’agent peut alors recevoir des interactions de n’importe quel canal configuré.

Auto-focus Contact Disponible uniquement dans une livraison dynamique, il oblige MAX à définir la focalisation active sur le contact le plus récent une fois que le contact est connecté dans l’interface. Nombre total de contacts

Disponible uniquement lorsque votre CXone Mpower Représentant de compte active les paramètres granulaires livraison dynamique, spécifie le nombre maximal de contacts totaux que l'agent peut gérer à la fois. Par exemple, si vous définissez les Clavardages sur 5, les Courriels sur 5, et le Nombre total de contacts sur 7, l’agent recevra un maximum de sept contacts à la fois. Jusqu’à cinq de ces sept contacts peuvent être des contacts de clavardage et cinq des contacts courriel. Voir Gérer les paramètres de livraison des contacts pour Livraison dynamique pour plus d’informations.

-

Si vous avez activé une intégration WFO autre queCXone Mpower WFO (comme Uptivity WFO) et que vous souhaitez configurer l’enregistrement, saisissez leDomaine système, Nom d’utilisateur du système, etTéléphone (s.

En savoir plus sur les champs de cette étape

En savoir plus sur les champs de cette étape

Champ

Détails

Domaine Système Le domaine associé au nom d’utilisateur du système. Nom Utilisateur Système

Ajoute un nom d’utilisateur Windows au compte d’utilisateur (c’est-à-dire le nom avec lequel l’utilisateur se connecte à votre réseau). Ce champ est obligatoire si votre organisation utilise l’enregistrement de l’écran CXone Mpower. CXone Mpower WFO l’utilise pour localiser le bureau de l’utilisateur via le client d’enregistrement d’écran. Chaque utilisateur doit disposer d’un nom d’utilisateur unique, indépendamment du domaine Windows, et doit se connecter à son PC avec ce nom d’utilisateur système. Par exemple, si votre organisation compte deux Elizabeth Bennets, ils ne peuvent pas avoir le même nom d’utilisateur Windows « ebennet », même s’ils se trouvent sur des domaines Windows distincts.

Téléphones L’ID de téléphone CXone Mpower associé à l’utilisateur qui sera enregistré. Considérez ce qui suit lorsque vous ajoutez des informations au champ Téléphones :

- Vous ne pouvez pas attribuer une extension à plus d’un utilisateur. Par exemple, l’extension 1234 ne peut pas être affectée à Elizabeth Bennet et Charlotte Lucas, même si elles utilisent la même extension lors de quarts de travail différents.

- Vous pouvez attribuer plusieurs extensions au même utilisateur. Par exemple, Elizabeth Bennet peut prendre des appels entrants sur l’extension 1234 et effectuer des appels sortants sur l’extension 4321

- Dans la section MAX Version, vous pouvez déterminer la version de MAX que vous souhaitez que cet utilisateur utilise.

En savoir plus sur les options de cette étape

En savoir plus sur les options de cette étapeChamp

Détails

Par défaut L’utilisateur utilisera la version définie dans les paramètres de l’unité commerciale. Précédent Cette option n’est disponible que si le paramètre AutoriserMAX le versionnage par agent est activé dans les paramètres de l’unité commerciale.

Lorsque cette option est sélectionnée, l’utilisateur utilisera la version MAX antérieure à la version actuelle. Par exemple, si la version actuelle est Printemps 2021, l’utilisateur utilisera la version d’automne 2020 avec cette option sélectionnée.MAX Cette option n’est généralement utile que si la version par défaut de l’unité commerciale est définie surCourant.

Actuelle Cette option n’est disponible que si le paramètre AutoriserMAX le versionnage par agent est activé dans les paramètres de l’unité commerciale.

Lorsque cette option est sélectionnée, l’utilisateur utilisera la version MAX à jour en fonction de la version majeure actuelle, telle que l’automne 2020 ou le printemps 2021. Cette option n’est généralement utile que si la version par défaut de l’unité commerciale est définie surPrécédent.

-

Si tu asWFM activé, configurez les paramètres de notification de l’agent.

En savoir plus sur les champs de cette étape

En savoir plus sur les champs de cette étape

Champ

Détails

Minutes Notifications WFM Nombre de minutes avant qu’un événement de la planification de l’agent se produise pendant lequel l’agent reçoit un rappel. Ce paramètre s’applique uniquement aux systèmes comprenant CXone Mpower WFM. -

Si vous avez WFO CXone Mpower et que vous souhaitez intégrer un CRM, saisissez le Nom d’utilisateur CRM de l’agent pour l’associer à l’utilisateur.

- Cliquez sur Enregistrer.

Authentifier les applications

Les utilisateurs et les applications sont authentifiés de manière très similaire. La principale différence est que les applications sont authentifiées avec une clé d’accès tandis que les utilisateurs sont authentifiés avec un nom d’utilisateur et un mot de passe. Contrairement aux utilisateurs, les applications ne sont pas obligées d’interagir via un navigateur. Les applications sont généralement des fonctionnalités de back-office ouagents virtuels intelligents![]() Chatbot ou application similaire qui interagit avec un utilisateur basé sur l’intelligence artificielle. (IVA).

Chatbot ou application similaire qui interagit avec un utilisateur basé sur l’intelligence artificielle. (IVA).

Pour configurer une application avec laquelle interagir CXone Mpower, créer

Autorisation enCXone Mpower

L’autorisation est le processus de vérification des ressources auxquelles un utilisateur est autorisé à accéder. Les ressources peuvent inclure des applications, des fichiers et des données. Vous pouvez définir l'accès des utilisateurs aux ressources avec un contrôle d'accès basé sur les rôles. CXone Mpower gère automatiquement l'autorisation lors de l'authentification. Lorsqu’un utilisateur est authentifié, il n’a accès qu’aux ressources pour lesquelles il est autorisé.

La méthode d’authentification d’un utilisateur n’a pas d’incidence sur l’autorisation. CXone Mpower utilise le même processus d’autorisation pour tous les utilisateurs. Peu importe qu’ils soient authentifiés avec des clés d’accès ou des mots de passe.