このページのサンプルデザインは、バーチャルエージェントをCXone Mpowerに統合するためのさまざまな可能性を示しています。 これらは現実のシナリオに基づいていますが、すべての組織の環境が異なることを理解することが重要です。 デザインは、お客様の環境によっては、図のようにならない場合があります。

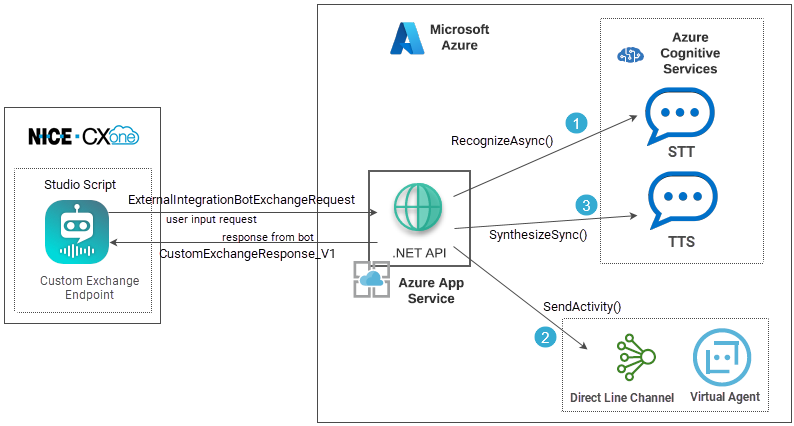

デザイン1:AzureWebサービスとしてホストされる.NET APIプロキシトンネル

デザイン例1は、 AzureWebサービスとしてホストされる.NET APIを備えています。 アーキテクチャのバーチャルエージェントボット層は、バーチャルエージェントと認識サービスがAzureの別々のコンテナに存在するように設計されています。 プロキシトンネルは、各リクエストに対して3つの異なる呼び出しを必要とします:

- 最初の通話では、音声を音声テキスト化サービスへ送り、トランスクリプトを行います。

- 2回目の通話では、転写されたテキストがバーチャルエージェントに送られ、バーチャルエージェントはそれのインテント

コンタクトが発言または入力した内容の背後にある意味や目的。コンタクトが伝えたいことや達成したいこと。解析し 、レスポンスを返します。

コンタクトが発言または入力した内容の背後にある意味や目的。コンタクトが伝えたいことや達成したいこと。解析し 、レスポンスを返します。 - 3回目の通話では、バーチャルエージェントの応答をテキスト読み上げサービスに送信し、音声レスポンスに合成させます。 合成されたレスポンスは、 CXone Mpowerに返送されます。

このアーキテクチャの例では、各リクエストでプロキシトンネルの呼び出し回数が多いため、インタラクション時にレイテンシが発生することがあります。

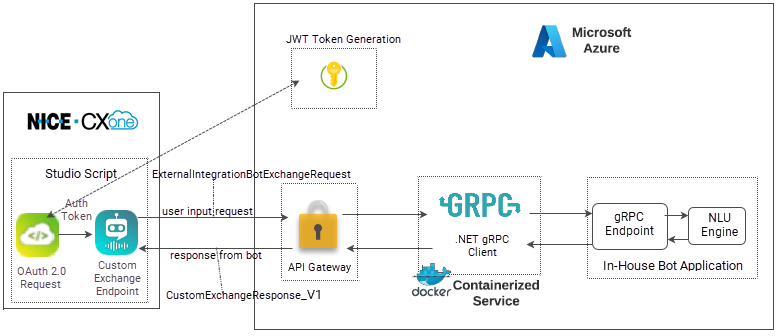

デザイン2:.NET gRPCクライアント内でマスクされたプロキシトンネルのエンドポイント

この例のアーキテクチャは、コンテナ化された.NET gRPCクライアントサービス内でマスクされたプロキシトンネルエンドポイントを備えています。 gRPCクライアントは、WebサービスとしてホストされるDockerコンテナとして構築されています。 CXone Mpowerからのリクエストは、APIゲートウェイを経由してgRPCクライアント内のプロキシトンネルエンドポイントに到達します。

この例では、認可サービスも組み込んでいます。 CXone MpowerStudioスクリプトは、認証サービスから認証トークンをフェッチして、スクリプトに返します。 次いで、スクリプトはAPIゲートウェイ経由でリクエストを送信します。

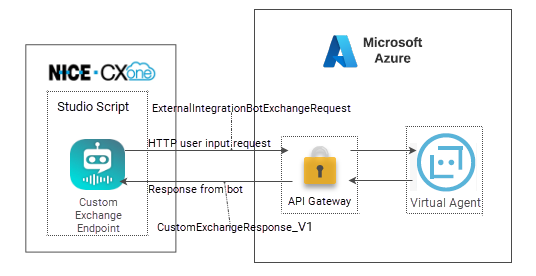

デザイン3:プロキシとしてマスクされたAPIゲートウェイ

この比較的簡単なアーキテクチャは、プロキシとしてマスクされたAPIゲートウェイを備えています。 CXone Mpowerカスタムエンドポイントに対応するために、プロキシトンネルが必要とするすべてのことを行うことができます。 つまり、ペイロードの変換、音声の会話とトランスコード、システム間の入力と出力の中継を扱うことができます。